컴플라이언스 점검 vs 이 시트의 차이:

- 컴플라이언스 점검(다른 시트): “S3 버킷 암호화가 미설정되어 있다” → 문이 잠겨있는지 확인

- Security Hub Findings(이 시트): “S3 버킷에서 비정상 데이터 유출이 탐지되었다” → 도둑이 들어왔거나 구멍이 발견된 것

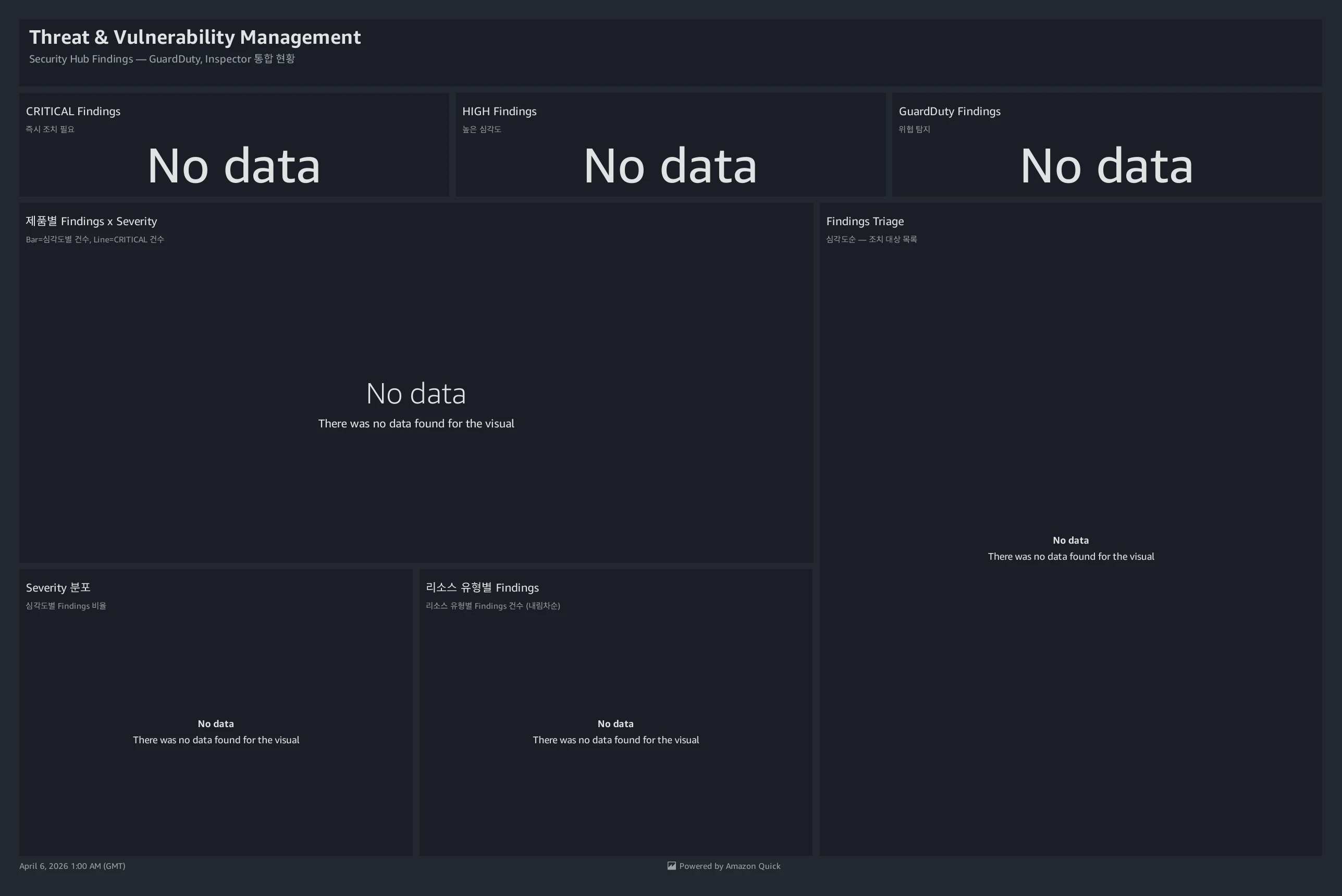

”No data”가 표시되는 경우

이 시트 전체 또는 일부 차트에 “No data”가 표시된다면, 아래 항목을 순서대로 확인하세요.Security Hub 활성화 여부 확인

대상 계정의 AWS 콘솔 → Security Hub에 접속합니다. Security Hub가 비활성화되어 있으면 Findings 자체가 수집되지 않습니다.

GuardDuty / Inspector 활성화 여부 확인

Security Hub는 통합 허브일 뿐, 실제 위협을 탐지하는 것은 GuardDuty와 Inspector입니다. 두 서비스가 비활성화되어 있으면 위협이 존재하더라도 Findings가 생성되지 않습니다.

| 서비스 | 역할 | 확인 경로 |

|---|---|---|

| Security Hub | Findings 통합 수집 (필수) | AWS 콘솔 → Security Hub |

| GuardDuty | 실시간 위협 탐지 (권장) | AWS 콘솔 → GuardDuty |

| Inspector | EC2/Lambda CVE 스캐닝 (권장) | AWS 콘솔 → Inspector |

Security Hub와 통합 설정 확인

GuardDuty/Inspector가 활성화되어 있더라도 Security Hub와 통합(Integration)이 설정되지 않으면 Findings가 전달되지 않습니다. Security Hub 콘솔 → Integrations에서 각 서비스의 상태를 확인합니다.

KPI 카드 (3개)

CRITICAL Findings

severity가 CRITICAL인 Findings의 합계입니다. 숫자 색상이 조건부로 변합니다:| 값 | 색상 | 대응 |

|---|---|---|

| 0 | 초록색 | 양호 |

| 1 이상 | 빨간색 | 즉시 대응. 크립토마이닝, C&C 서버 통신, 대량 데이터 유출 등 활발한 침해 가능성. 해당 리소스 네트워크 격리 + 포렌식 시작 |

HIGH Findings

severity가 HIGH인 Findings의 합계입니다.| 값 | 색상 | 대응 |

|---|---|---|

| 0 | 초록색 | 양호 |

| 1~5 | 주황색 | 4시간 내 확인 및 조치 |

| 6 이상 | 빨간색 | 다수의 고위험 위협 존재. 즉시 트리아지 필요 |

GuardDuty Findings

product_name이 GuardDuty인 Findings의 합계입니다. GuardDuty는 네트워크 트래픽, API 호출 패턴, DNS 쿼리를 실시간 분석하여 위협을 탐지합니다.| 값 | 색상 | 대응 |

|---|---|---|

| 0 | 초록색 | 양호. 단, GuardDuty가 활성화되어 있는지 별도 확인 필요 |

| 1 이상 | 주황색 | Triage 테이블에서 개별 항목 확인 |

제품별 Findings x Severity (콤보 차트)

세로 누적 막대 + 꺾은선 그래프 조합입니다.- 막대(Bar): 탐지 소스(product_name)별로 심각도별 건수를 누적 표시

- 꺾은선(Line): CRITICAL 건수만 별도로 추적

| 색상 | 심각도 |

|---|---|

| 빨간색 (#D13212) | CRITICAL |

| 주황색 (#EC7211) | HIGH |

| 노란색 (#FF9900) | MEDIUM |

| 파란색 (#44B9C6) | LOW |

| 제품 | 역할 | 탐지 대상 |

|---|---|---|

| GuardDuty | 실시간 위협 탐지 | 네트워크 침입, 계정 탈취, 크립토마이닝 |

| Inspector | 취약점 스캐닝 | EC2/Lambda의 CVE, 네트워크 노출 |

| Security Hub | 통합 허브 | 자체 보안 기준 점검 결과 |

Findings Triage (테이블)

모든 Findings를 심각도 순(CRITICAL → HIGH → MEDIUM → LOW)으로 정렬한 테이블입니다. 조치 우선순위를 결정하는 핵심 테이블입니다.| 컬럼 | 설명 |

|---|---|

| 심각도 | CRITICAL(빨간 배경), HIGH(주황 배경), MEDIUM, LOW |

| 소스 | 탐지 제품 (GuardDuty, Inspector, Security Hub) |

| 제목 | Finding의 이름/설명 |

| 리소스 유형 | 영향 받는 리소스 (EC2, S3, VPC, IAM 등) |

| 리소스 ID | 구체적 리소스 ARN |

| 리전 | AWS 리전 |

| 계정 | AWS 계정 ID |

| 조치 방법 | Security Hub가 제공하는 권장 조치 |

Severity 분포 (도넛 차트)

전체 Findings의 심각도별 비율을 도넛 차트로 표시합니다. 중앙 숫자는 전체 Findings 수입니다.| 색상 | 심각도 |

|---|---|

| 빨간색 | CRITICAL |

| 주황색 | HIGH |

| 노란색 | MEDIUM |

| 파란색 | LOW |

리소스 유형별 Findings (가로 막대 차트)

어떤 유형의 리소스에서 Findings가 가장 많이 발생했는지 가로 막대(내림차순)로 보여줍니다. 활용: 막대가 가장 긴 리소스 유형이 위협이 집중된 영역입니다. 예를 들어 EC2에 Findings가 집중되면 패치 관리/네트워크 구성을, S3에 집중되면 접근 정책/데이터 유출을 점검합니다.대응 우선순위

| 우선순위 | 대상 | 대응 시간 | 조치 |

|---|---|---|---|

| 1 | GuardDuty Critical | 즉시 (1시간 내) | 네트워크 격리 + 포렌식 |

| 2 | Inspector Critical (RCE) | 24시간 내 | 취약점 패치 또는 리소스 격리 |

| 3 | GuardDuty High | 4시간 내 | 확인 및 조치 |

| 4 | Inspector High | 1주 내 | 패치 계획 수립 |

| 5 | Medium 이하 | 정기 점검 | 패치 주기에 포함 |